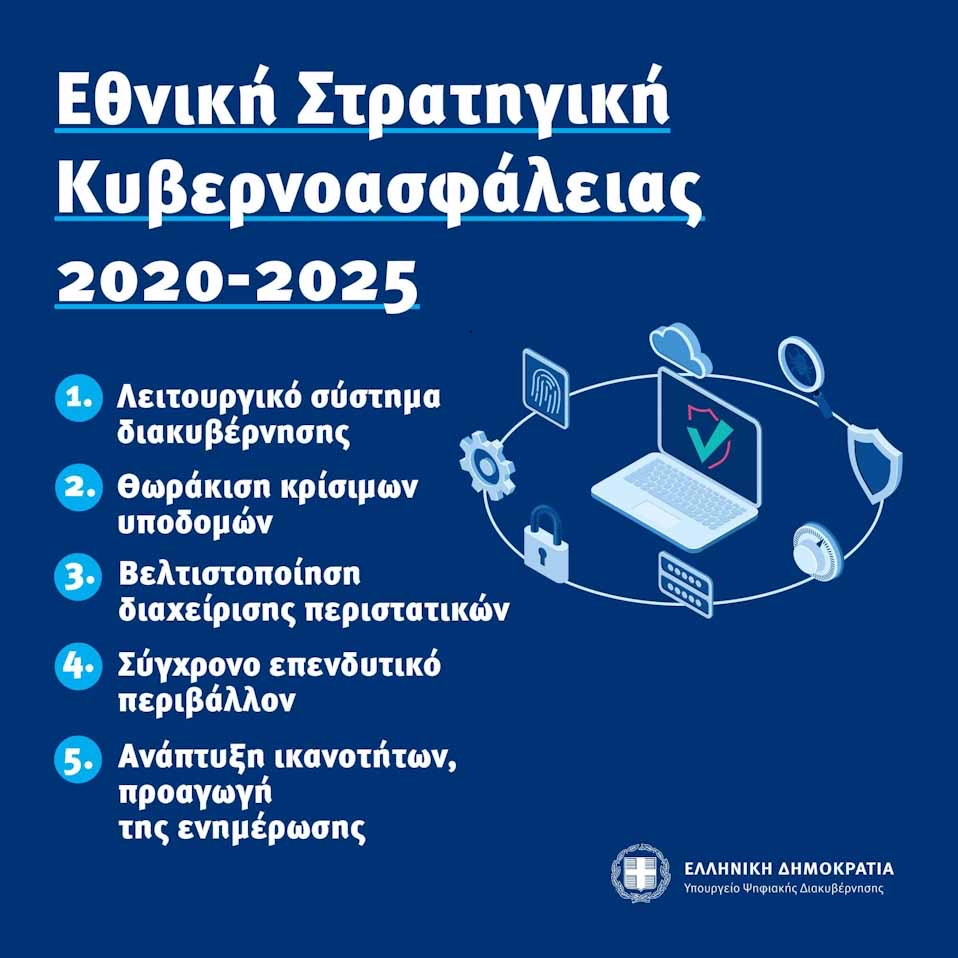

Τον Δεκέμβριο του 2020 ανακοινώθηκε από την Εθνική Αρχή Κυβερνοασφάλειας του Υπουργείου Ψηφιακής Διακυβέρνησης η Εθνική Στρατηγική Κυνεργοασφάλειας 2020-2025.

Πέντε (5) Στρατηγικοί στόχοι και δεκαπέντε (15) ειδικοί στόχοι:

- Ένα λειτουργικό σύστημα διακυβέρνησης

- Ανάπτυξη εθνικών σχεδίων έκτακτης ανάγκης στον κυβερνοχώρο

- Συμμετοχή σε διεθνείς συνεργασίες

- Θεσμοθέτηση της συνεργασίας μεταξύ δημόσιων οργανώσεων

- Θωράκιση κρίσιμων υποδομών, ασφάλεια και νέες τεχνολογίες

- Προστασία της υποδομής κρίσιμων πληροφοριών

- Θέσπιση βασικών μέτρων ασφαλείας

- Εξισορρόπηση την ασφάλειας με την προστασία της ιδιωτικής ζωής

- Βελτιστοποίηση διαχείρισης περιστατικών, καταπολέμηση του κυβερνοεγκλήματος και προστασία της ιδιωτικότητας

- Καθιέρωση μηχανισμών αναφοράς συμβάντων

- Καθιέρωση ικανότητας αντιμετώπισης συμβάντων

- Αντιμετώπιση του εγκλήματος στον κυβερνοχώρο

- Ένα σύγχρονο επενδυτικό περιβάλλον με έμφαση στην προαγωγή της Έρευνας και Ανάπτυξης

- Προώθηση της Έρευνας και Ανάπτυξης

- Παροχή κινήτρων στον ιδιωτικό τομέα για επενδύσεις σε μέτρα ασφαλείας

- Αξιοποίηση Συμπράξεων Δημόσιου και Ιδιωτικού τομέα (ΣΔΙΤ)

- Ανάπτυξη ικανοτήτων (capacity building), προαγωγή της ενημέρωσης και ευαισθητοποίησης

- Αύξηση της ευαισθητοποίησης των χρηστών

- Οργάνωση ασκήσεων ασφάλειας στον κυβερνοχώρο

- Ενίσχυση των προγραμμάτων κατάρτισης και εκπαίδευσης

Εγχειρίδιο Κυβερνοασφάλειας

Τον Ιούνιο του 2021 ανακοινώθηκε από την Εθνική Αρχή Κυβερνοασφάλειας του Υπουργείου Ψηφιακής Διακυβέρνησης το Εγχειρίδιο Κυβερνοσφάλειας, που προσφέρει στους Οργανισμούς του Δημόσιου τομέα, καθώς και στις μεσαίες και μεγάλες ιδιωτικές επιχειρήσεις ένα εγχειρίδιο (cybersecurity handbook) με βέλτιστες πρακτικές σε τεχνικά και οργανωτικά μέτρα διαχείρισης του κινδύνου για τα πληροφοριακά τους συστήματα.

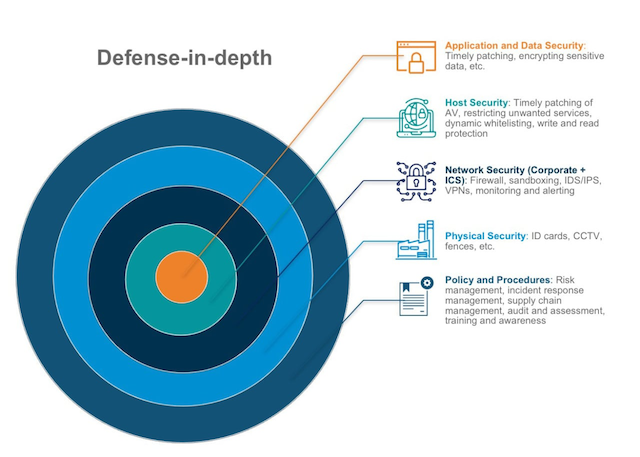

Το εγχειρίδιο χωρίζεται σε δύο μέρη. Στο πρώτο περιγράφονται συνοπτικά αρχιτεκτονικές ασφάλειας για τα σύγχρονα συστήματα πληροφορικής, καθώς και τα βασικά βήματα για την καθιέρωση ενός συνολικού συστήματος διαχείρισης ασφάλειας πληροφοριών βασισμένο στην αξιολόγηση του κινδύνου. Στο δεύτερο αναλύονται ένα σύνολο βέλτιστων πρακτικών σε τεχνικά και οργανωτικά μέτρα προστασίας με βάση την αρχιτεκτονική των διαδοχικών στρωμάτων (γνωστή ως «άμυνα σε βάθος – defense in depth»).

Αρχιτεκτονικές

Η σημερινή τυπική δομή των πληροφοριακών συστημάτων έχει φθάσει σε ιδιαίτερα υψηλό βαθμό πολυπλοκότητας. Τα βασικά χαρακτηριστικά της έχουν ως εξής:

- Κεντρική κτηριακή υποδομή με servers (web, mail, DNS κ.α.) και με διάφορα εσωτερικά δίκτυα που φιλοξενούν ηλεκτρονικούς υπολογιστές των εργαζομένων. Ενίοτε, οι εργαζόμενοι φέρουν στο χώρο εργασίας δικές τους φορητές συσκευές (laptops, tablets, smartphones) που συνδέονται στο δίκτυο, καθώς και δικά τους φορητά μέσα αποθήκευσης (USB, εξωτερικούς σκληρούς δίσκους κ.λπ.),

- Απομακρυσμένα γραφεία με τη δική τους αντίστοιχη εσωτερική δικτυακή υποδομή,

- Εφαρμογές, συνήθως web, που φιλοξενούνται σε data centers ενός ή περισσοτέρων παρόχων cloud υπηρεσιών,

- Υπάλληλοι που εργάζονται από το σπίτι (τηλεργασία), συνδέονται απομακρυσμένα στο εσωτερικό δίκτυο και χειρίζονται κρίσιμα δεδομένα με τη χρήση ενός οικιακού δικτύου και υπολογιστών που δεν έχουν ελεγχθεί από το Φορέα,

- Τρίτοι πάροχοι και προμηθευτές που, συνδέονται απομακρυσμένα στο εσωτερικό δίκτυό του μέσω της υποδομής τους ή έχουν αναθέσει την εργασία σε δικό τους υπεργολάβο.

Η αρχιτεκτονική «άμυνα σε βάθος (defense in depth)»

Σε αυτό το μοντέλο εφαρμόζονται μέτρα και μηχανισμοί ασφάλειας σε μορφή διαδοχικών στρωμάτων σε όλο το εύρος του δικτύου και των δεδομένων ενός Οργανισμού για την προστασία τους από απειλές. Κάθε στρώμα ξεχωριστά δεν αντιμετωπίζει όλες τις απειλές, ενώ όλα μαζί συνολικά αντιμετωπίζουν μία μεγάλη ποικιλομορφία επιθετικών τεχνικών. Εάν μία απειλή καταφέρει και παρακάμψει ένα στρώμα, έχει να αντιμετωπίσει τους αμυντικούς μηχανισμούς του επόμενου στρώματος. Μία αποτελεσματική στρατηγική άμυνας σε βάθος περιλαμβάνει μηχανισμούς στο καθαρά τεχνικό επίπεδο, καθώς και οργανωτικά / διοικητικά μέτρα, όπως τελείως ενδεικτικά:

- Πολιτικές και διαδικασίες (ανάλυση κινδύνου, εκπαίδευση χρηστών, διαχείριση εφοδιαστικής αλυσίδας κ.α.),

- Περιορισμοί πρόσβασης (least privilege, need-to-know κ.α.),

- Ασφάλεια δικτύων (τμηματοποίηση δικτύου, firewalls, intrusion detection systems, VPNs κ.α.),

- Προστασία συσκευών (antivirus, application whitelisting κ.α.),

- Προστασία εφαρμογών και δεδομένων (patching, data backup, κρυπτογράφηση κ.α.)

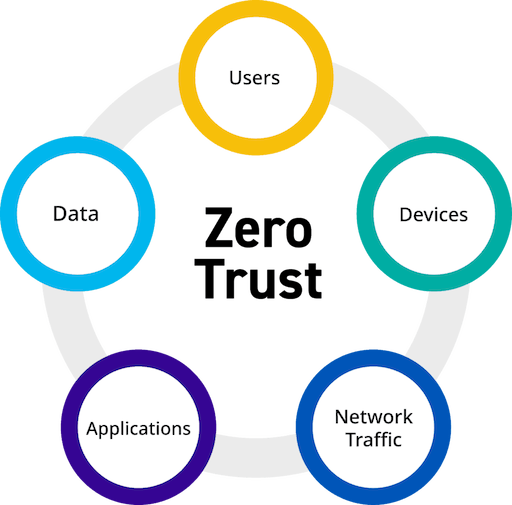

Η αρχιτεκτονική “zero trust”

Το zero trust αποτελεί ένα μοντέλο ασφάλειας, ένα σύνολο αρχών σχεδιασμού συστημάτων και μία συντονισμένη στρατηγική, που βασίζονται στην παραδοχή ότι οι απειλές ενυπάρχουν τόσο έξω όσο και μέσα από τις παραδοσιακές περιμέτρους των δικτύων. Ειδικότερα, οι θεμελιακές αρχές του μοντέλου είναι:

- “never trust, always verify”: κάθε χρήστης, συσκευή, εφαρμογή και ροή δεδομένων θεωρούνται μη έμπιστα. Κάθε στοιχείο από τα παραπάνω πρέπει να αυθεντικοποιείται και κατόπιν να εξουσιοδοτείται ρητά με τα ελάχιστα απαιτούμενα προνόμια.

- “assume breach”: θεωρείται ότι οι συσκευές και το δίκτυο του Φορέα έχουν ενδεχομένως ήδη παραβιαστεί από κάποια κακόβουλη ομάδα. Εφαρμόζεται η αρχή “deny by default” σε κάθε αίτημα πρόσβασης χρήστη, συσκευής, εφαρμογής και ροής δεδομένων. Η πρόσβαση δίδεται αφού εξεταστούν διεξοδικά πολλαπλές παράμετροι (π.χ. user name χρήστη, όνομα και τοποθεσία συσκευής, ώρα, προηγούμενη καταγεγραμμένη συμπεριφορά του χρήστη κ.λπ.)

Αξιολόγηση κινδύνου

Βασικό συστατικό ενός πλαισίου διαχείρισης κινδύνου αποτελεί η αξιολόγηση του κινδύνου (risk assessment), η οποία συνίσταται στην ακόλουθη σειρά ενεργειών:

- εντοπίζονται οι πηγές απειλών που σχετίζονται με τον Οργανισμό (κακόβουλες ομάδες, ανταγωνιστές, άλλα κράτη, φυσικές απειλές, λάθη κ.λπ.),

- εντοπίζονται οι ενέργειες / γεγονότα (threat events) που θα μπορούσαν να συμβούν από τις παραπάνω πηγές (κυβερνοεπιθέσεις, φυσικές καταστροφές, βλάβη υλικού κ.λπ.),

- εντοπίζονται οι ευπάθειες του Οργανισμού που θα μπορούσε κάποια πηγή να τις εκμεταλλευτεί μέσω συγκεκριμένων ενεργειών / γεγονότων,

- εκτιμάται η πιθανότητα ότι οι αναγνωρισμένες πηγές θα ξεκινήσουν συγκεκριμένες ενέργειες και η πιθανότητα επιτυχούς πραγματοποίησης των γεγονότων,

- εκτιμούνται οι δυσμενείς επιπτώσεις (στις λειτουργίες και συστήματα του Φορέα, σε πρόσωπα, σε άλλους Οργανισμούς ή στην ίδια την εθνική ασφάλεια) εάν οι ενέργειες / γεγονότα πραγματοποιηθούν,

- καθορίζεται ο κίνδυνος για την ασφάλεια του Οργανισμού, ως συνδυασμός (i) της πιθανότητας πραγματοποίησης των γεγονότων και (ii) των δυσμενών επιπτώσεων εάν τα γεγονότα πραγματοποιηθούν.

Με βάση τον υπολογισθέντα κίνδυνο, ο Φορέας θα προβεί σε επιλογή των ανάλογων μέτρων προστασίας προκειμένου οι κίνδυνοι να αντιμετωπιστούν επαρκώς.

Επίσης, ο Φορέας θα πρέπει να αναπτύξει πολιτική ασφάλειας, που θα ορίζει σε υψηλό επίπεδο τους στόχους ασφάλειας και την προσέγγιση του Φορέα στην επίτευξή τους, ενώ θα παραπέμπει σε ειδικότερες θεματικές πολιτικές και διαδικασίες που θα εξειδικεύουν την υλοποίηση και εφαρμογή των επιλεγμένων μέτρων προστασίας.

Βέλτιστες πρακτικές

Οι βέλτιστες πρακτικές χωρίζονται σε 18 θεματικές ενότητες και περιλαμβάνουν 183 εξειδικευμένα μέτρα ασφαλείας:

1. Καταγραφή υλικού και λογισμικού

2. Ασφαλής διαμόρφωση εξοπλισμού και εφαρμογών

3. Περιορισμός χρήσης και εκτέλεσης προγραμμάτων και υπηρεσιών

4. Έλεγχος πρόσβασης

5. Αυθεντικοποίηση χρηστών

6. Ασφάλεια δικτύων

7. Προστασία από κακόβουλο λογισμικό

8. Τήρηση και ανάλυση αρχείων καταγραφής συμβάντων (event logs)

9. Ασφάλεια διαδικτυακών εφαρμογών

10. Ασφαλής απομακρυσμένη εργασία

11. Χρήση κρυπτογραφίας

12. Εκπαίδευση και ευαισθητοποίηση σε θέματα κυβερνοασφάλειας

13. Διαχείριση κινδύνων στην εφοδιαστική αλυσίδα (supply chain risk management)

14. Υλοποίηση τεχνικών ελέγχων κυβερνοασφάλειας

15. Μέτρα φυσικής ασφαλείας εγκαταστάσεων

17. Λήψη αντιγράφων ασφαλείας

18. Αντιμετώπιση περιστατικών κυβερνοασφάλειας

19. Διασφάλιση επιχειρησιακής συνέχειας και ανάκαμψης από καταστροφή

Συμμόρφωση επιχειρήσεων

Το εγχειρίδιο κυβερνοάμυνας, μπορεί να απευθύνεται μόνο τους Δημόσιους Φορείς, τις μεσαίες και μεγάλες επιχειρήσεις του ιδιωτικού τομέα, αλλά αποτελεί έναν Οδικό Χάρτη για όλες τις επιχειρήσεις, για την εφαρμογή μέτρων κυβερνοασφάλειας.

Η πλήρης συμμόρφωση των επιχειρήσεων δεν επιτυγχάνεται από τη μία μέρα στην άλλη και ενέχει μεγάλο κόστος. Απαιτεί προσεκτικό σχεδιασμό, στοχευόμενη και σταδιακή υλοποίηση, ώστε η επιχείρηση να εφαρμόσει όλα τα απαιτούμενα μέτρα κυβερνοασφάλειας χωρίς σπατάλη πόρων.

Μελλοντικά και σύμφωνα με τον Ευρωπαϊκή Οδηγία NIS 2, θα καθοριστεί εθνική στρατηγική κυβερνοάμυνας για όλες τις επιχειρήσεις. Μη μείνετε ουραγός των εξελίξεων, προβληματιστείτε για το πόσο προστατευμένη είναι η επιχείρησή σας στο ψηφιακό κόσμο.

Επικοινωνήστε μαζί μας για να μελετήσουμε και να υλοποιήσουμε όλα τα απαραίτητα μέτρα κυβερνοάμυνας.

Πηγές:

(1) Γενική Διεύθυνση Κυβερνοασφάλειας

(2) Εθνική Στρατηγική Κυβερνοασφάλειας

(3) Εγχειρίδιο Κυβερνοασφάλειας